- Enterprise

- Business

- Privat

- Service & Support

- Das Unternehmen

- Jobs

- Kontakt

Cyber-Attacken und Hackerangriffe auf Unternehmen sind schon längst keine Seltenheit mehr. Dennoch zählt die Anmeldung mit Benutzername und Passwort weiterhin zu den gängigsten Methoden. Dies birgt jedoch viele Risiken:

Passwörter sind oftmals viel zu schwach gewählt und werden aus Bequemlichkeit für mehrere Accounts wiederverwendet. Da sichere Passwörter zumeist sehr komplex und schwer zu merken sind, werden sehr einfache Kombinationen, wie „Name1234“ oder „Abteilung2023“ gewählt.

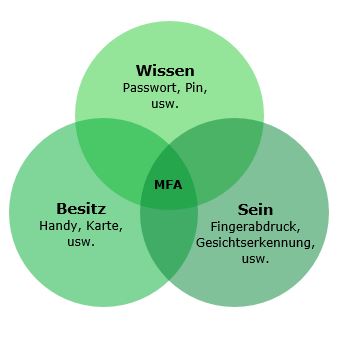

Besser sind daher Anmeldemethoden, welche neben dem Passwort (Faktor „Wissen“) zusätzliche Faktoren zur Absicherung verwenden. Dazu zählen, beispielsweise der Besitz eines registrierten Smartphones oder biometrischen Eigenschaften wie einem Fingerabdruck.

Zu den verbreitetsten Verfahren der Multi-Faktor-Authentifizierung zählen unter anderem SMS-Nachrichten, Bestätigungsanrufe, Push-Authentifizierung über Apps oder zeitlich limitierte Einmalpasswörter (OATH-TOTP), etwa in Form einer sechsstelligen Zahl, welche nur für einen bestimmten Zeitraum gültig ist.

Durch die zusätzliche Bestätigung wiegt sich der Mitarbeiter in Sicherheit – doch das trügt: Wider Erwarten bieten Multi-Faktor-Authentifizierungen keinen vollkommenen Schutz vor Angriffen durch Phishing.

Sie halten die Angreifer zunächst zwar auf, sind aber nicht zwingend Phishing-sicher. Das liegt unter anderem daran, dass bei vielen gängigen Methoden nicht nachvollzogen werden kann, woher eine Bestätigungsanfrage kommt.

Bei einem Telefonanruf oder einer Meldung in der Smartphone-App, welche nur durch einen Klick bestätigt werden muss, ist es dem Benutzer nicht sicher möglich festzustellen, welche Applikation die Anfrage geschickt hat und somit, ob er selbst die Anfrage gestellt hat.

Doch welche Anmeldemethode ist nun wirklich sicher?

Um ein Höchstmaß an Sicherheit beim Zugriff auf das Unternehmensnetz und die verschiedenen Anwendungen und Plattformen zu erreichen, empfiehlt es sich, statt auf klassische Identifizierungsfaktoren, auf physische, nicht abgreifbare Faktoren zu setzen. Eine auf FIDO2 basierende Lösung kann andere Methoden mit einem lokalen Token (Hardware) ersetzen und funktioniert ganz ohne Passwort. So gehören vergessene Passwörter und Phishing der Vergangenheit an.

Wir von KONVERTO erarbeiten gemeinsam mit Ihnen eine für Sie passende Sicherheits-Strategie. Von Security Awareness Trainings bis hin zu rundum verwalteten Managed Services durch unser Security Operation Center: Wir bieten ein Portfolio von Security-Dienstleistungen, die nach Bedarf individuell kombiniert werden können. Mit unseren Security-Dienstleitungen sorgen wir dafür, dass Ihre wichtigen und vertraulichen Daten in Sicherheit sind.